الدليل الشامل لتنزيل برامج التهكير والاختراق لحماية شبكتك المحلية أو موقعك الالكترونى. كما تستخدم برامج الاختراق و التهكير تلك فى تعلم اساليب الحماية من القراصنة والمخترقين.

ما هي أداوات التهكير والاختراق ؟

هى برامج و أدوات تم برمجتها من قبل مطورين محترفين لتسهيل عملية الأختراق وأختبارات الأمان لأنظمة الشبكات والكمبيوتر. ويوجد انواع عديدة من أدوات وبرامج الاختراق تخدم مهام مختلفة. كما أن أدوات القرصنة هي برامج كمبيوتر وأكواد جاهزة – سكربتات- تساعدك في العثور على نقاط الضعف في أنظمة الكمبيوتر وتطبيقات الويب والخوادم والشبكات واستغلالها. هناك مجموعة متنوعة من هذه الأدوات المتوفرة في السوق. يمكن للمستخدمين تنزيل أدوات الاختراق الخاصة بالقرصنة الأخلاقية بسهولة. بعضها مفتوح المصدر بينما البعض الآخر تجاري و مدفوع.

تصنيف أدوات التهكير والاختراق

يمكن تصنيف أدوات القرصنة على نطاق واسع إلى أربعة أقسام:

- برامج أختراق القوة الغاشمة وهجمات القاموس Brute force Attack Tools: تحاول هذه الأنواع من أدوات القرصنة العثور على كلمة المرور عن طريق حساب جميع التباديل الممكنة للأحرف و الارقام والكلمات.

- برامج و أدوات تكسير كلمة المرور: تحاول هذه الأنواع من أدوات القرصنة تخمين كلمة المرور عن طريق تشغيل برنامج يقوم بتجربة كلمات وعبارات مختلفة كرموز مرور.

- برامج القرصنة وأستغلال الثغرات المعروفة: يحاول هذا النوع من أدوات القرصنة اختراق أنظمة الأمان من خلال استغلال الثغرات الأمنية في نظام الهدف. يمكن استخدامه للوصول إلى البيانات وأيضًا للتحكم في أنظمة الكمبيوتر والخوادم وما إلى ذلك.

- برامج تعلم القرصنة ألاحلاقية: يعلم هذا النوع من أدوات القرصنة الأشخاص كيف يمكنهم استخدام طرق مختلفة لمهاجمة أنظمة الكمبيوتر والخوادم وما إلى ذلك.

فيما يلي قائمة منتقاة بعناية لأفضل 20 أداة قرصنة أخلاقية ، مع ميزاتها الشائعة وروابط مواقع الويب لتنزيل أدوات الاختراق. تحتوي قائمة أجهزة القرصنة على أفضل أدوات القرصنة سواء مفتوحة المصدر (مجانية) أو تجارية (مدفوعة).

1- برنامج ألاختراق Netsparker

Netsparker هي أداة فحص أمان تطبيقات الويب سهلة الاستخدام والتي يمكنها العثور تلقائيًا على ثغرات Injection SQL و XSS ونقاط الضعف الأخرى في تطبيقات الويب وخدمات الويب. وهي متوفرة برنامج يمكن تنزيلة أو استخدامها من الويب.

أهم المزايا فى برنامج الاختراق Netsparker:

- اكتشاف نقاط الضعف الدقيقة الميت باستخدام تقنية المسح الفريدة القائمة على الإثبات.

- الحد الأدنى من متطلبات التعريف وضبط المطلوب للأداة كى تقوم بالاختبار.

- يكتشف الماسح تلقائيًا قواعد إعادة كتابة عناوين URL وصفحات الخطأ 404 المخصصة.

- واجهة برمجة تطبيقات REST للتكامل السلس مع SDLC وأنظمة تتبع الأخطاء وما إلى ذلك.

- امسح 1000 تطبيق ويب في غضون 24 ساعة فقط.

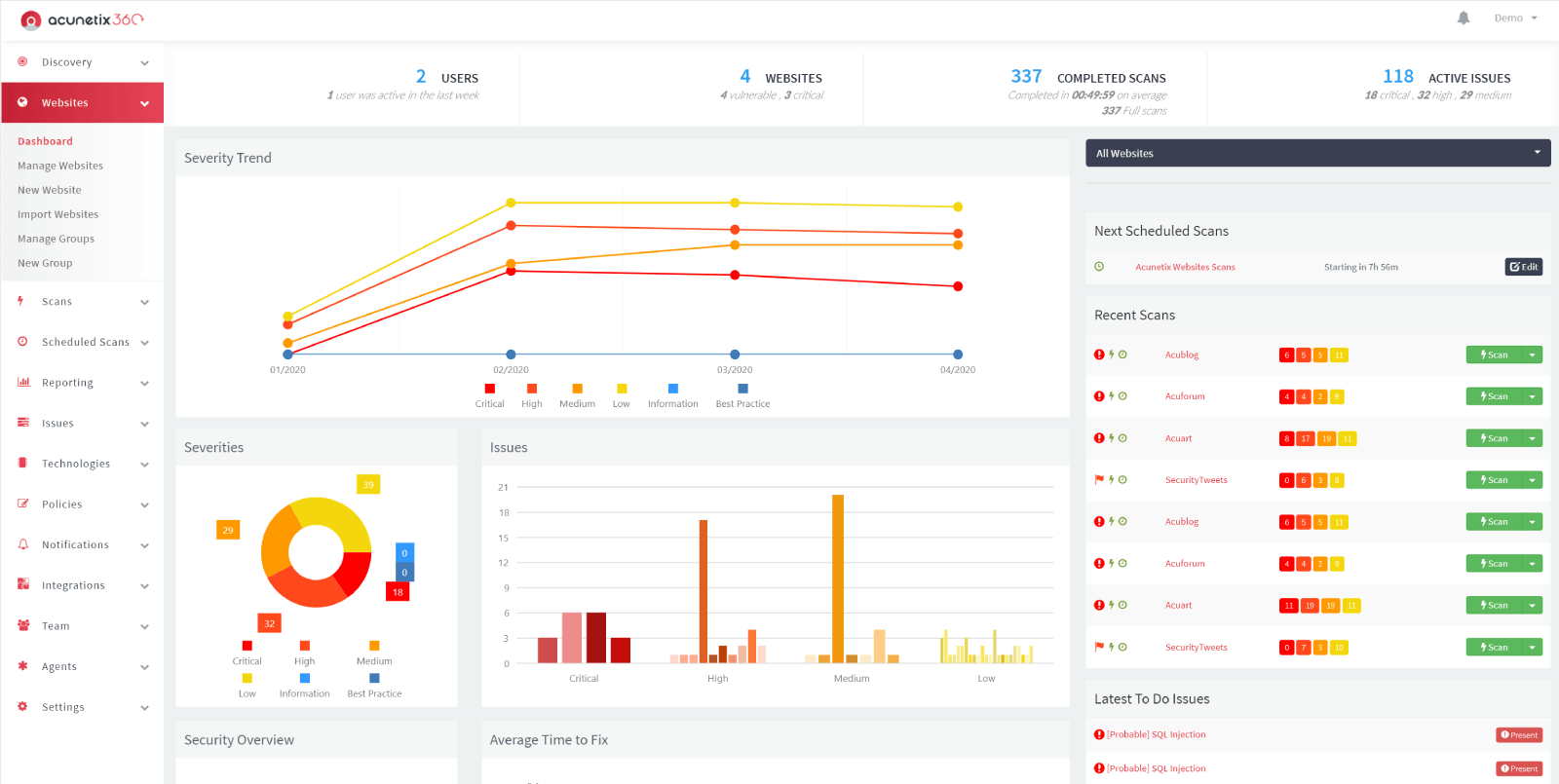

2- برنامج Acunetix

Acunetix هو احد برامج التهكير ونظام قرصنة أخلاقي مؤتمت بالكامل يحاكي المتسلل ليظل متقدمًا على المتسللين الخبثاء. تفحص أداة فحص أمان تطبيقات الويب بدقة تطبيقات HTML5 و JavaScript والصفحة الواحدة. يمكنه تدقيق تطبيقات الويب المعقدة والمصادق عليها وإصدار تقارير الامتثال والإدارة على مجموعة واسعة من نقاط ضعف الويب والشبكة.

أهم المزايا فى برنامج Acunetix:

- عمليات المسح لجميع متغيرات حقن SQL و XSS و 4500+ ثغرات أمنية إضافية

- يكتشف أكثر من 1200 من نقاط الضعف الأساسية والسمات والمكونات الإضافية في WordPress

- سريع وقابل للتوسع- يزحف إلى مئات الآلاف من الصفحات دون انقطاع

- يتكامل مع WAFs الشائعة وتتبع المشكلات للمساعدة في SDLC

- متاح للعمل محليا داخل الشبكة المحلية وكحل سحابي

3- Intruder

برنامج Intruder واحد من أفضل برامج التهكير وهو عبارة عن ماسح آلي قوي للثغرات الأمنية يكتشف نقاط الضعف الأمنية عبر بيئة تكنولوجيا المعلومات الحديثة لديك. يشرح المخاطر ويساعد في علاجها ، وهو الإضافة المثالية لترسانة أدوات القرصنة الأخلاقية الخاصة بك.

أهم المزايا فى برنامج Intruder :

- أفضل تغطية للتهديدات في فئتها مع أكثر من 10000 فحص أمني

- عمليات الفحص التلقائي للثغرات الأمنية بحثًا عن التهديدات الناشئة

- التحقق من نقاط الضعف في التكوين ، والتصحيحات المفقودة ، ونقاط الضعف في التطبيق (مثل حقن SQL والبرمجة عبر المواقع) والمزيد

- حماية متقدمة لأنظمة محيطك

- عرض الشبكة لإظهار كيف تبدو أنظمتك من منظور خارجي

- يراقب التغييرات في الأنظمة السحابية (يتكامل مع AWS و GCP و Azure)

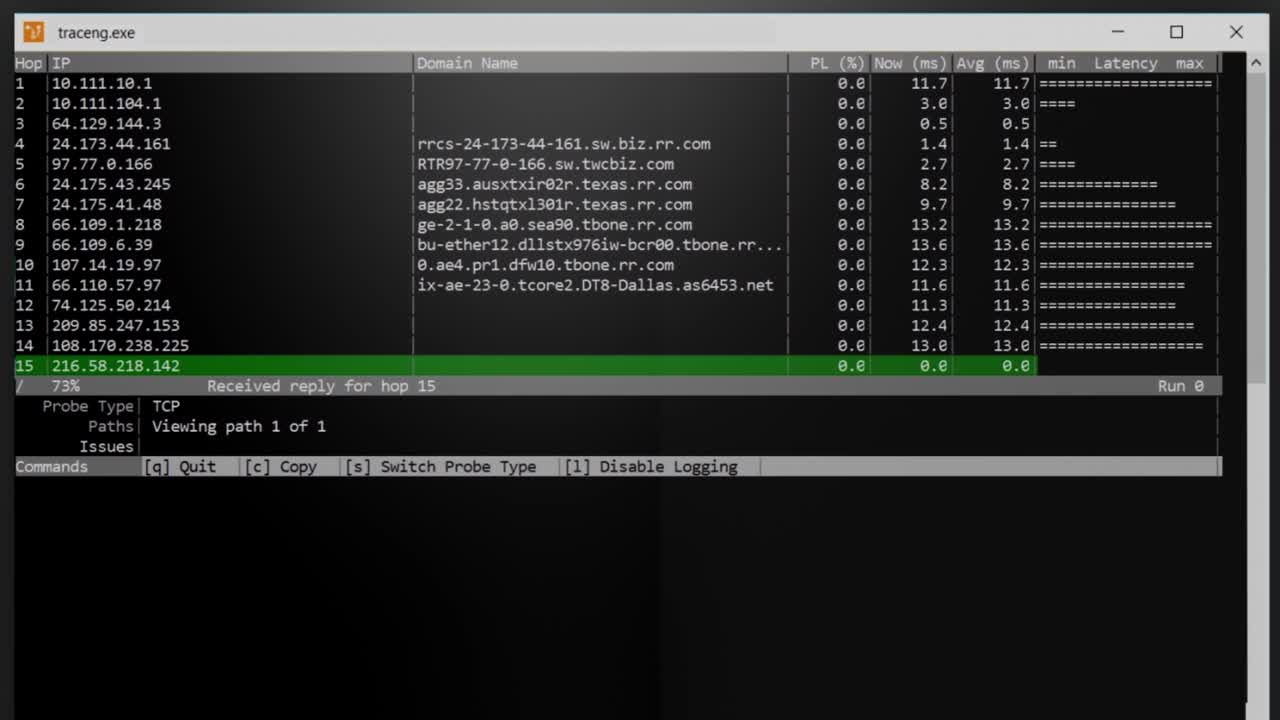

4- Traceroute NG

Traceroute NG هو تطبيق يمكّنك من تحليل مسار الشبكة. يمكن لهذا البرنامج تحديد عناوين IP وأسماء المضيفين وفقدان الحزمة. يوفر تحليلاً دقيقاً من خلال واجهة سطر الأوامر.

أهم المزايا فى برنامج Traceroute NG :

- يوفر تحليل مسار شبكة TCP و ICMP.

- يمكن لهذا التطبيق إنشاء ملف سجل txt.

- يدعم كلاً من IP4 و IPV6.

- كشف تغييرات المسار وإعطائك إخطارا.

5- Burp Suite

Burp Suite عبارة عن منصة مفيدة لإجراء اختبار الأمان لتطبيقات الويب. تعمل أدوات القرصنة المتنوعة الخاصة بها معًا بسلاسة لدعم عملية اختبار القلم بالكامل. يمتد من التعيين الأولي إلى تحليل سطح هجوم التطبيق. إنها واحدة من أفضل أدوات القرصنة التي يمكنها اكتشاف أكثر من 3000 نقطة ضعف في تطبيق الويب.

أهم المزايا فى برنامج Burp Suite :

- مسح البرامج مفتوحة المصدر والتطبيقات المصممة خصيصًا

- يسمح مسجل تسلسل تسجيل الدخول السهل الاستخدام بالمسح التلقائي

- راجع بيانات الثغرات الأمنية باستخدام إدارة الثغرات الأمنية المضمنة.

- تقديم مجموعة متنوعة من التقارير الفنية وتقارير الامتثال بسهولة

- يكتشف نقاط الضعف الحرجة بدقة 100٪

- إنها واحدة من أفضل أدوات المتسللين التي توفر ميزة مسح متقدمة للمختبرين اليدوية

6- LiveAction

إنها واحدة من أفضل أدوات الأختراق و التهكير للقرصنة الأخلاقية. إنها ألأفضل في الأداء وتقلل من مخاطر الأمان من خلال الرؤية العميقة التي توفرها Omnipeek. إنه أحد أفضل تطبيقات القرصنة التي يمكنها تشخيص مشكلات الشبكة بشكل أسرع وأفضل باستخدام ذكاء حزمة LiveAction.

أهم المزايا

- برنامج تحليل شبكة قوي وسهل الاستخدام

- تقوم LiveAction بأتمتة عملية التقاط بيانات الشبكة المطلوبة للتحقيق بسرعة في تنبيهات الأمان

- يجمع ذكاء الحزم بين التحليل العميق

- توفر أداة اختراق الشبكة هذه حلاً سريعًا لمشكلات الشبكة والأمان

7- Hashcat

Hashcat هي واحدة من أفضل أدوات اختراق كلمات المرور القوية والقراصنة الأخلاقيين. إنه أحد أفضل برامج المخترقين التي يمكن أن تساعد المستخدمين على استعادة كلمات المرور المفقودة ، أو مراجعة أمان كلمة المرور ، أو مجرد معرفة البيانات المخزنة في التجزئة.

أهم المزايا

- منصة مفتوحة المصدر

- دعم متعدد المنصات

- يسمح برنامج القرصنة هذا باستخدام أجهزة متعددة في نفس النظام

- يدعم شبكات تكسير كلمات المرور الموزعة

- يدعم إيقاف مؤقت / استئناف تفاعلي

- نظام قياس الأداء المدمج

برامج أونلاين برامج أونلاين

برامج أونلاين برامج أونلاين